¡En enero de 2026, Microsoft ya había parcheado 114 vulnerabilidades!

¡En enero de 2026, Microsoft ya había parcheado 114 vulnerabilidades! Cuatro conductores de módem eliminados desde octubre. Empresas que las escribieron: se fueron. Código fuente: inaccesible. La única opción de Microsoft: eliminarlos por completo. Mientras tanto, los grupos de ransomware están cargando más de 900 controladores vulnerables que aún se envían con Windows.  Los piratas informáticos descubrieron que podían usar un código telefónico de 20 años para apoderarse de cualquier máquina Windows. No se necesita hardware.

Los piratas informáticos descubrieron que podían usar un código telefónico de 20 años para apoderarse de cualquier máquina Windows. No se necesita hardware.

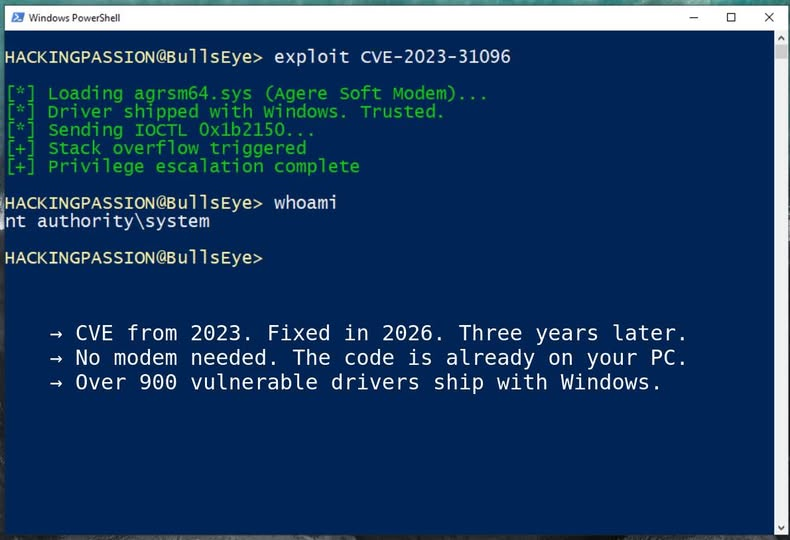

Una vulnerabilidad destacó: CVE-2023-31096. Un número CVE de 2023. Arreglado en 2026. Tres años después.

La vulnerabilidad es un desbordamiento de pila en el controlador Agere Soft Modem. Un atacante con acceso básico de usuario envía una solicitud elaborada a IOCTL 0x1b2150. El conductor copia los datos sin comprobar el tamaño. Pila corrompida. Los privilegios aumentaron. Usuario estándar se convierte en SISTEMA.

Los conductores afectados:

→ agrsm64. Sys

→ agrsm.sys

→ SmSerl64. sys (Motorola)

Estos archivos existen en cada instalación de Windows. El hardware para el que fueron diseñados ha sido obsoleto durante una década. Pero el código vulnerable se sienta allí, esperando.

¿La solución de Microsoft? Borra a los conductores. No parchearlos. Elimínalos por completo.

¿Por qué no pudieron arreglarlo?

Sigue la cadena de propiedad. Bell Labs inventó el transistor en 1947. Ellos crearon los primeros módems. AT&T separó su división de equipos como Lucent Technologies en 1996. Lucent se separó de su división de chip como Agere Systems en 2002. LSI Corporation adquirió Agere en 2007. Avago adquirió LSI en 2014. Avago compró Broadcom en 2016.

El código es huérfano. Los ingenieros que lo escribieron se han ido. Se perdió la documentacion. Microsoft no tiene forma de modificar con seguridad el código del núcleo de terceros de una empresa que ya no existe.

Esto es lo que Microsoft eliminó desde octubre:

Octubre 2025: ltmdm64. Sys eliminados después de la explotación activa (CVE-2025-24990 y CVE-2025-24052)

Enero 2026: agrsm64. sys y agrsm.sys eliminados (CVE-2023-31096)

Enero 2026: SmSerl64. Sys eliminados (CVE-2024-55414)

Los atacantes llaman a esta técnica BYOVD. Trae tu propio conductor vulnerable.

No necesitan instalar malware. Acaban de cargar un conductor legítimo firmado por Microsoft que resulta ser vulnerable. El sistema operativo confía en él. Antivirus lo ignora. Luego lo explotan.

El proyecto LOLDrivers rastrea más de 900 controladores vulnerables que se envían con Windows o software común. Viviendo de los conductores de la tierra. Con estas hazañas de módem: Viviendo fuera de la línea fija.

A los grupos de Ransomware les encanta este ataque. Cuba ransomware utiliza conductores vulnerables de Avast. BlackByte usa conductores para matar más de 1.000 procesos de seguridad. Qilin evade EDR cargando viejos conductores de Intel. DeadLock explota los conductores de antivirus Baidu.

Los conductores del módem Agere se unen a esta lista. Las hazañas de prueba de concepto ya están en GitHub. Cualquier atacante puede descargar el código y apuntar a sistemas sin parches.

Mientras tanto, Microsoft también parcheó un día cero explotado activamente este mes.

CVE-2026-20805 en Desktop Window Manager filtra direcciones de memoria que ayudan a los atacantes a evitar las protecciones de seguridad CISA lo agregó a su catálogo de vulnerabilidades explotadas conocidas. Este es el primer error de divulgación de información en DWM explotado en la naturaleza. El Centro de Inteligencia de Amenazas de Microsoft descubrió que se utiliza en ataques.

La ironía: Microsoft gasta miles de millones en características de IA que nadie pidió mientras que el código telefónico de 20 años se sienta en el núcleo esperando ser explotado.

Si tu organización todavía depende del fax analógico, la actualización de enero romperá tu hardware.

Sus opciones:

→ Cámbiate a servicios de fax en la nube (eFax, HelloFax, RingCentral)

→ Utiliza un aparato de pasarela de fax de red

→ Compra hardware para módem USB con controladores mantenidos activamente

→ Mantenga una máquina de legado aislada desconectada solo por fax

Comprueba si los conductores existen en tu sistema:

→ Open PowerShell como administrador

→ Corre: Get-ChildItem -Path C:\Windows\System32\drivers\agrsm*. sys -ErrorAcción en silencioContinúa

→ Si aparecen archivos, serán eliminados por la actualización de enero

Para administradores de TI:

→ Inventario de todo el hardware de fax/módem antes de implementar actualizaciones

→ Busca tu flota para ltmdm64. Sys, agrsm64. sys, agrsm.sys, SmSerl64. Sys

→ Preparar planes migratorios para los departamentos sanitarios, legales y financieros que aún usan fax

→ Considere T.38 fax sobre soluciones IP si usa VoIP

El CVE de 2023 finalmente tiene una solución. No esperes otros tres años.

Aplica las actualizaciones de Windows inmediatamente.

¿Quieres entender cómo los atacantes pasan de usuario estándar a SISTEMA? Cubro la escalada de privilegio de Windows y LOLBins (Living Off The Land Binaries) en mi curso de hackeo ético. El mismo concepto que LOLDrivers: usar las propias herramientas de Microsoft contra el sistema.

Hackear no es un pasatiempo sino una forma de vida.

Investigación y escritura: Jolanda de Koff | HackingPassion.com

Compartir está bien. Copiar sin crédito no lo es.