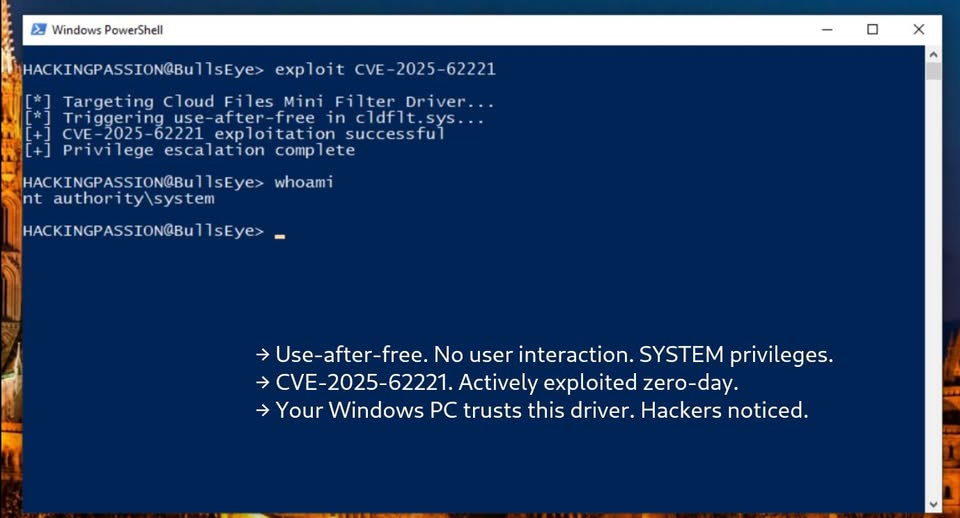

Esperas que los piratas informáticos apunten a contraseñas débiles y software obsoleto. No es un controlador de Windows con acceso completo al SISTEMA. Pero eso es exactamente lo que está pasando. ![]() Este conductor se sienta profundamente dentro de Windows, cargado automáticamente en el arranque, confiado completamente. Y los hackers lo están explotando ahora mismo.

Este conductor se sienta profundamente dentro de Windows, cargado automáticamente en el arranque, confiado completamente. Y los hackers lo están explotando ahora mismo.

CVE-2025-62221. CVSS 7.8. Explotado activamente el día cero.

CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H

El “controlador de mini filtro de archivos en la nube” es un componente central de Windows que maneja la integración de almacenamiento en la nube. OneDrive, Google Drive, iCloud. Gestiona cómo Windows trata a los archivos de la nube como si fueran locales.

Este controlador está instalado en TODOS los PC de Windows. Incluso si nunca has abierto OneDrive. Incluso si no usas ningún almacenamiento en la nube.

Está ahí sentado. Con acceso a nivel del núcleo.

Qué está pasando:

→ Vulnerabilidad libre de uso en el conductor

→ Atacante con acceso básico puede escalar a privilegios del SISTEMA

→ No se requiere interacción de usuario

→ Baja complejidad de ataque

→ Ya siendo explotado en la naturaleza

Los propios equipos de inteligencia de amenazas de Microsoft (MSTIC y MSRC) atraparon a piratas informáticos explotando activamente esto antes de que el parche existiera. Así de serio es.

Y se pone peor.

Microsoft no solo parcheó una vulnerabilidad en este controlador. Parcharon TRES.

→ CVE-2025-62221 (explotado activamente cero-día)

→ CVE-2025-62454 (calificada como “explotación más probable”)

→ CVE-2025-62457 (mismo conductor, también parchado)

Los tres comparten el mismo vector CVSS:

CVSS:3.1/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H

Los tres: CVSS 7.8. Los tres: escalada de privilegio al SISTEMA.

Cuando Microsoft encuentra tres agujeros en el mismo componente, eso no es un error. Eso es código roto.

¿Qué pueden hacer los atacantes con los privilegios del SISTEMA? Todo. Instala un malware que sobreviva a los reinicios. Desactiva tu antivirus. Acceda a todos los archivos de tu sistema. Muévete lateralmente por toda tu red.

Versiones afectadas:

→ Windows 10 (1809, 21H2, 22H2)

→ Windows 11 (22H2, 23H2, 24H2, 25H2)

→ Servidor Windows 2019, 2022, 2025

Eso es básicamente cada PC de Windows que se usa hoy.

CISA agregó esto a su catálogo de vulnerabilidades explotadas conocidas. Las agencias federales deben parchear para el 30 de diciembre de 2025.

Traducción: Si el gobierno de los Estados Unidos trata esto como urgente, tú también deberías hacerlo.

¿La solución? Actualización inmediatamente.

Windows 11: KB5072033

Windows 10: comprueba la actualización de Windows para los parches de diciembre de 2025

Configuración → Actualización de Windows → Comprueba las actualizaciones → Instala ahora.

No esperes. Esto no es teórico. Los hackers están usando esto ahora mismo.

¿Quieres entender cómo los atacantes pasan de un usuario normal a un SISTEMA? Cubro la escalada de privilegio de Windows, Mimikatz, LOLBins, y técnicas de explotación real en mi curso completo:

→ https://www.udemy.com/course/ethical-hacking-complete-course-zero-to-expert

(El enlace me apoya directamente como tu instructor! )

Tu PC Windows confía completamente en este conductor. Los hackers se dieron cuenta.

Hackear no es un pasatiempo sino una forma de vida. ![]()

#EthicalHacking#Windows#CVE202562221#CyberSecurity#PrivilegeEscalation#InfoSec#ZeroDay#PatchTuesday#WindowsSecurity#HackingPassion

—

Investigación y escritura: Jolanda de Koff | HackingPassion.com

Compartir está bien. Copiar sin crédito no lo es.